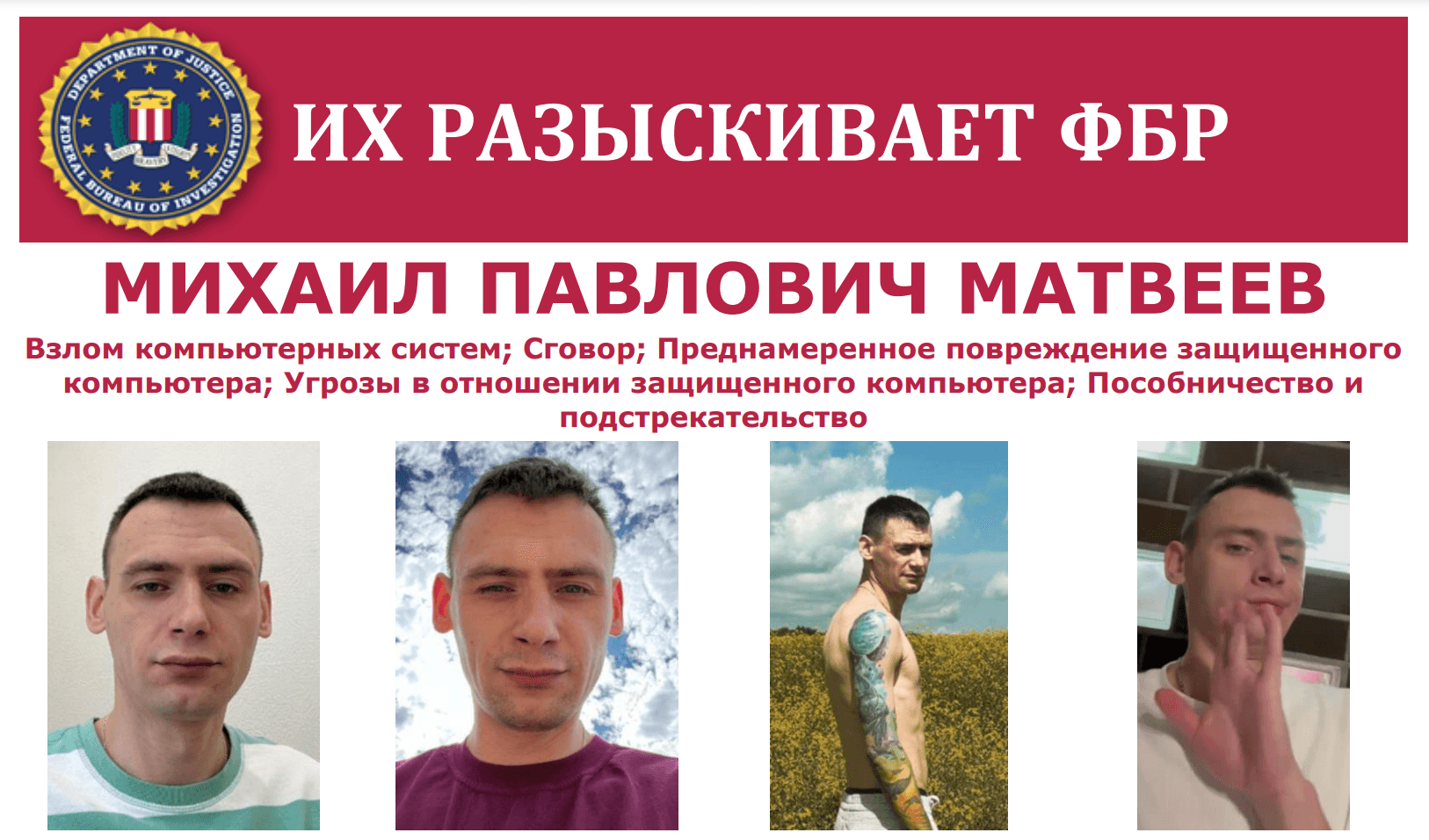

Фото — «мерч» Михаила Матвеева, который он изготовил в качестве сувенира после того, как его объявили в розыск ФБР

На российского хакера Михаила Матвеева, которого разыскивает ФБР, завели уголовное дело в России. 29 ноября об этом стало известно из пресс-релиза прокуратуры Калининградской области, где живет Матвеев. Дело по статье о создании вредоносной программы передано в суд. Местному изданию «Клопс» в прокуратуре сообщили, что речь идет о хакере, которого подозревают в сотрудничестве с тремя киберпреступными группировками: Babuk, LockBit и Hive — известного под никнеймами Wazawaka и boriscelcin — ранее о том, что за этими никнеймами скрывается Матвеев, сообщило ФБР. В мае 2023 года за информацию о Матвееве Госдеп объявил награду в $10 млн, а Управление по контролю за иностранными активами Минфина США (OFAC) ввело в отношении него санкции.

«По версии следствия, в январе 2024 года обвиняемый с целью получения незаконной прибыли разработал специализированное вредоносное программное обеспечение, предназначенное для шифрования файлов и данных без ведома и согласия пользователей компьютерного оборудования. Вредоносную программу обвиняемый планировал использовать для шифрования данных коммерческих организаций с последующим получением выкупа за дешифрование», — сообщила прокуратура Калининградской области.

Дело Матвеева направлено в Центральный районный суд Калининграда.

В России относительно редко возбуждают дела по статье, на которую ссылается прокуратура, — ст. 273 УК РФ. На сайте Центрального районного суда Калининграда всего одно дело по этой статье, поступившее в ноябре 2024 года. Материалы дела были переданы судье 18 ноября. Имена подозреваемого и адвоката скрыты.

Часть 1 статьи 273 Уголовного кодекса подразумевает наказание в виде лишения свободы на срок до четырех лет и штраф в размере до 200 тысяч рублей. При этом по обвинению, предъявленному Матвееву в США, ему грозит до 20 лет американской тюрьмы за взломы, сговор и преднамеренное повреждение защищенных компьютеров. В России же его, по сути, обвинили только в создании хакерской программы.

Калининградская прокуратура обвиняет Матвеева в том же, что и ФБР, — изготовлении и распространении программ-вымогателей. Пользователи таких программ находят способ проникнуть в сети жертвы, шифруют данные компании или организации, после чего требуют от жертвы выкуп за ключи шифрования. По данным Минюста США, Матвеев стоит за атаками на больницы, полицейские участки и школы в Нью-Джерси и других штатах США, а также за рубежом. Его обвиняют в участии в мошеннических группах Lockbit, Babuk и Hive.

Что такое Lockbit

Вирус-вымогатель (ransomware), который впоследствии получил название LockBit, впервые был замечен в 2019 году. Подобные вредоносные программы блокируют доступ к данным, системе или отдельному компьютеру, пока не будет перечислен выкуп (ransom, отсюда и название такого типа атак) организатору атаки. В 2022 году LockBit стал наиболее распространенным вирусом-вымогателем в мире. Канадское Управление защиты связи отмечало, что LockBit может быть ответственен за 44% всех атак с применением подобного рода вредоносного ПО в мире. Одна из причин этого — бизнес-модель хакеров, так называемая «программа-вымогатель как услуга» (Ransomware-as-a-Service, RaaS). Человек, который хотел бы заняться распространением вирусов-вымогателей, покупал у администраторов LockBit панель доступа, инструкции и новейшие версии вирусов, а в случае успешной атаки выплачивал процент выкупа администраторам. В случае с LockBit администрация забирала себе до 20% выкупа, полученного у жертвы.

Основными жертвами LockBit, как и других подобных группировок, становились американские компании. Прежде всего это происходило потому, что многие фирмы зарегистрированы в США. К тому же их прибыль больше, чем у компаний в других странах. В то же время компании на территории бывшего СНГ как правило не страдали от атак вымогателей. Во-первых, запрет «работать по СНГ» был прописан в правилах для новых членов группы (так называемых аффилиатов). Во-вторых, в самом коде вируса была прописана проверка языка атакуемой системы. Если это был русский, украинский, грузинский, казахский, армянский, кыргызский, таджикский, туркменский, узбекский или азербайджанский язык — вне зависимости от алфавита — атака на серверы не производилась.

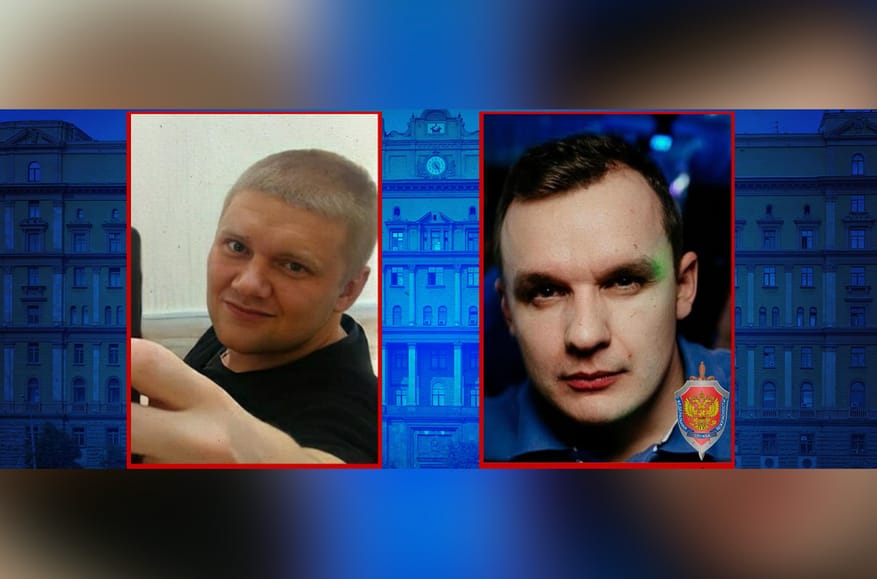

В феврале 2024 года в ходе «Операции Кронос», в которой, помимо ФБР, участвовали правоохранительные органы Европы и других стран, было объявлено, что ключевая инфраструктура LockBit уничтожена. Одним из создателей инфраструктуры LockBit по итогу операции был назван россиянин Дмитрий Хорошев — якобы именно он стоял за никнеймом LockBitSupp, под которым выступал на форумах как руководитель экосистемы вирусов-вымогателей, а также за никнеймами LockBit и putinkrab. В причастности к группировке также обвинили россиян Ивана Кондратьева (его ФБР ассоциирует с никнеймом Bassterlord), Артура Сунгатова, Михаила Матвеева (никнеймы wazawaka и boriscelcin), Михаила Васильева и Руслана Астамирова. Астамиров ранее был задержан в США, а Васильев — в Канаде. За информацию о некоторых из них, как и за Матвеева ранее, были объявлены награды по несколько миллионов долларов.

Сотрудничество российских и американских правоохранительных органов

Одна из причин, по которой выходцы из стран бывшего СССР не атакуют компании на территории России и других соседних стран — страх попасть под суд. В действительности многие годы сотрудничество российских и американских правоохранительных органов в отношении предполагаемых преступников было практически заморожено. Неизвестно, связаны ли обвинения, предъявленные Матвееву в США, с делом против него в России.

При этом в России задержали и осудили нескольких участников другой аналогичной группировки — Rеvil. В январе 2022 года российские силовики по запросу американских правоохранительных органов арестовали как минимум 14 подозреваемых в участии в хакерской группировке Rеvil, которая тоже занималась взломом и вымогательством у компаний.

В результате группировка перестала существовать в прежнем виде, однако российским следователям удалось практически развалить дело, инициированное запросом ФБР. В октябре 2024 года Санкт-Петербургский гарнизонный военный суд приговорил четверых подозреваемых к срокам от 4,5 до 6 лет. Артёма Заеца, Алексея Малоземова, Даниила Пузыревского и Руслана Хансвярова признали виновными в неправомерном обороте средств платежа (ч. 2 ст. 187 УК РФ), а Пузыревского и Хансвярова — также в использовании и распространении вредоносных программ (ч. 2 ст. 273 УК РФ). Это более тяжелые статьи, чем предъявленные в Калининграде Михаилу Матвееву.

Как сообщала «Фонтанка», суд постановил обратить в доход государства имущество и денежные средства осужденных. У Даниила Пузыревского конфисковали 268 млн рублей, 422,6 тысячи долларов США и 1 млн евро, наручные часы марки Audemars Piguet, а также автомобили BMW, Porsche, «УАЗ», два Mitsubishi и Subaru. У Алексея Малоземова конфисковали 9 млн рублей, 180 долларов США, ювелирные изделия марки Cartier и часы Hublot, а также автомобиль BMW. У Руслана Хансвярова — автомобиль Audi.

ФБР также обвиняло во взломах и вымогательстве предполагаемых лидеров хакерской группировки Evil Corp — Максима Якубца и Игоря Турашева. Якубец, согласно расследованию «Медузы», связан с ФСБ, и ему и другим участникам группировки не были предъявлены какие-либо обвинения в России. В октябре 2024 года в отношении отца и брата Максима Якубца, а также его зятя Эдуарда Бендерского — организатора группы киллеров из «Вымпела» ФСБ — в США были предъявлены обвинения в участии в деятельности Evil Corp. Они и другие предполагаемые участники группировки попали под санкции США и Великобритании. The Insider ранее писал о Бендерском в связи с убийством Зелимхана Хангошвили в Берлине.